Acest articol explorează prevalența și evoluția atacurilor de phishing, oferind o privire detaliată asupra metodelor utilizate și a modului de protecție împotriva acestora.

- Phishing-ul prin e-mail rămâne o metodă clasică, folosind e-mailuri care pretind a fi de la entități de încredere pentru a extrage informații personale sau a instala malware.

- Este important să verificăm autenticitatea expeditorului și să fim atenți la greșelile de limbaj sau solicitările urgente din e-mailuri suspecte.

- Utilizarea sistemelor de autentificare multi-factor (MFA/2FA) și a managerilor de parole poate oferi o protecție suplimentară împotriva compromiterii conturilor.

Phishing-ul rămâne una dintre cele mai utilizate tehnici de atac cibernetic, evoluând constant pentru a păcăli utilizatorii obișnuiți și companiile. La compania unde activez, specializată în securitate cibernetică, cam acesta este mesajul cu care începem unele dintre discuțiile cu clienții, bineînțeles cu alte detalii și cu citate de statistici. Iar acesta este un adevăr: mare parte din atacurile cibernetice încep cu o formă sau alta de phishing. Chiar dacă unele metode par cam cele mai vechi din curtea școlii, ele sunt la fel de actuale ca până acum.

Potrivit raportului Proofpoint State of the Phish 2024, aproximativ o treime dintre utilizatorii din Europa Centrală și de Est (inclusiv România) au fost vizați de cel puțin o tentativă de phishing în ultimul an.

Astfel, m-am gândit să adun laolaltă cele mai comune metode de phishing – atât la nivel individual, cât și enterprise – precum și recomandări standard despre cum putem să ne protejăm. Metodele de phishing o să fie publicate în articole individuale pentru a nu avea un singur articol prea lung.

Phishing prin e-mail (clasic)

Acesta este considerat cazul clasic de phishing și unul dintre cele mai vechi. E-mailuri care impersonază entități de încredere – bănci, instituții, companii cunoscute – au ca scop păcălirea victimei pentru a oferi informații personale, date de autentificare sau descărcarea unui atașament care conține malware.

Colectarea de informații personale face parte din așa-numitul social engineering, prin care cineva încearcă să afle cât mai multe informații despre victimă. Aceste date sunt apoi folosite pentru atacuri cibernetice mai complexe.

Cea de-a doua categorie, cea în care se încearcă furtul datelor de autentificare: în general, linkul inclus în e-mail duce spre o pagină care clonează vizual interfața paginii oficiale. Dacă cineva își introduce acolo datele de autentificare, acestea vor fi folosite pentru a prelua controlul asupra contului respectiv. Să nu vă imaginați că acest lucru îl face o persoană manual, cu copy-paste; de obicei, procesul este executat automat de un algoritm, astfel încât, în doar câteva secunde, puteți pierde accesul la cont. A pățit-o chiar și Troy Hunt, fondatorul haveibeenpwned.com — deci se întâmplă și la case mari.

Când în e-mailul de phishing se găsește un atașament malware, în general se urmărește infectarea dispozitivului victimei fie prin criptarea datelor, preluarea controlului de la distanță asupra dispozitivului, fie monitorizarea activității și a acțiunilor efectuate pe dispozitiv, cu scopul de a colecta date de autentificare.

Un e-mail de phishing imită adesea formatul unuia legitim, folosind logo-urile și limbajul companiei. Însă, pentru că domeniul este unic, atacatorii pot falsifica adresa expeditorului (email spoofing) sau pot folosi adrese asemănătoare (ex: @paypai.com în loc de @paypal.com). De asemenea, mesajele conțin frecvent texte urgente („cont blocat”, „plată respinsă”, „actualizați-vă datele imediat”) pentru a induce un sentiment de nesiguranță și a presa victima să acționeze fără să verifice veridicitatea.

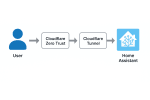

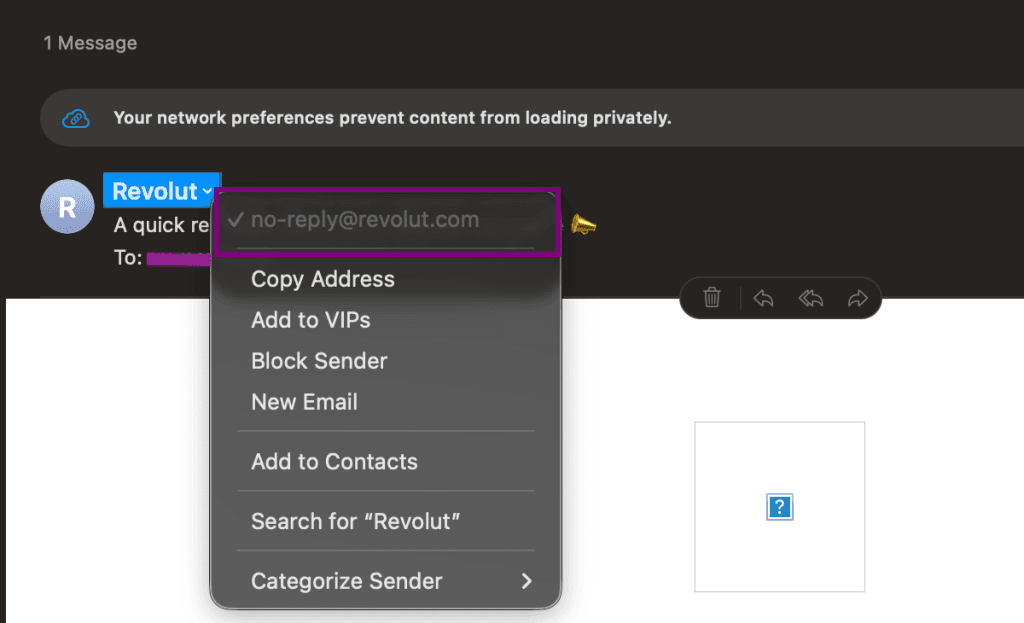

Una dintre funcțiile care, ironic, ajută aceste atacuri de tip phishing este faptul că foarte mulți clienți de e-mail ascund în mod standard adresa reală a expeditorului și afișează doar numele acestuia, pentru o interfață mai „prietenoasă”. În special dispozitivele Apple sunt renumite pentru faptul că este mai dificil să vezi adresa reală a expeditorului. Acesta este și motivul pentru care Troy Hunt a fost păcălit de un astfel de proces de phishing.

Cum ne ferim

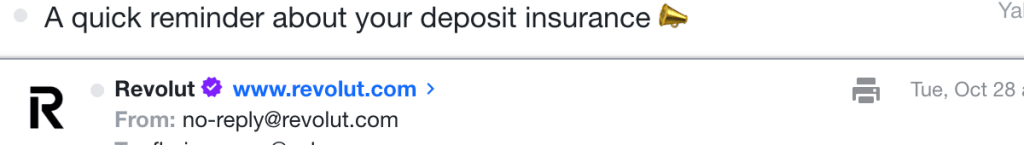

- BIMI – Brand Indicators for Message Identification.

Acesta este un sistem în care organizațiile se pot înrola, iar atunci când primiți un e-mail de la aceste organizații, iar mesajul este trimis de pe domeniul legitim, apare un semn (bifă) lângă adresa expeditorului. De exemplu, Gmail și Yahoo Mail afișează această bifă pentru domeniile înrolate. Este un semnal că domeniul de unde a venit e-mailul a fost verificat pentru autenticitate de către un sistem suplimentar de siguranță. - Verificați expeditorul.

După cum am explicat mai sus, mulți clienți de e-mail afișează doar numele, nu și adresa completă. Plasați cursorul (sau, pe telefon, apăsați) pe adresa expeditorului pentru a vedea adresa reală. Asigurați-vă că domeniul corespunde exact site-ului oficial (atenție la litere înlocuite sau domenii ciudate, de exemplu microsoft.com vs rnicrosoft.com). Un e-mail legitim nu vine de pe Gmail sau de pe un domeniu necunoscut dacă pretinde a fi de la o bancă sau o instituție. - Fiți atenți la conținut suspect.

De multe ori, aceste e-mailuri conțin greșeli gramaticale sau formulări neobișnuite, iar acestea pot fi un semn de alarmă (deși atacatorii încep să folosească AI pentru a scrie mesaje impecabile). Ofertele prea bune sau solicitările urgente de date personale trebuie privite cu suspiciune. Dacă e prea frumos să fie adevărat, atunci nu este. Puneți-vă întrebarea: „Așteptam eu acest e-mail?” - Nu deschideți atașamente și nu dați click impulsiv.

Dacă primiți un atașament nesolicitat (.pdf, .exe, .zip etc.) sau un link, verificați expeditorul real înainte de a-l deschide. Dacă aveți datele de autentificare salvate într-un manager de parole, acesta se va oferi să le introducă doar atunci când recunoaște un site familiar. Dacă totuși ați accesat un link dintr-un e-mail de phishing care v-a redirecționat spre o pagină clonată de autentificare, credentialele salvate în browser nu se vor completa automat — acesta este un semnal clar că pagina nu este legitimă. Opriți-vă și închideți imediat linkul. Acest lucru a fost ignorat de Troy Hunt atunci cânda luat țeapă, când a căzut în capcana phishingului. - Folosiți MFA/2FA sau Passkey oriunde aveți posibilitatea.

Al doilea factor de autentificare vă protejează chiar dacă parola a fost compromisă, iar passkey-ul… ei bine, dacă nu există o parolă, nu are ce să fie furat.

În general, sistemele de e-mail – atât cele gratuite, precum Gmail sau Yahoo, cât și cele ale organizațiilor – au devenit mai sofisticate în ultimii ani în detectarea spamului și a phishingului, blocând automat linkuri și atașamente suspecte. Însă, ca orice sistem, nu sunt infailibile. O campanie de phishing bine pusă la punct poate trece de aceste filtre, de aceea este recomandat ca fiecare dintre noi să fim vigilenți și să ne facem propria analiză bazată pe câteva reguli simple.

Niciodată o instituție oficială sau o companie serioasă nu vă va cere conturi sau date de autentificare prin e-mail. Orice mesaj care face acest lucru este o înșelătorie.

Prin natura activității mele sunt supus regulat unor teste inopinate de phishing. Chiar și parola folosită în mediul profesional este supusă unui proces de testare a rezistenței împotriva crackingului, pe baza hashului.

De ce? Pentru că educația contează mai mult decât orice sistem de protecție.